Proxys 101 : Tout ce que les Débutants Doivent Savoir

Naviguer sur Internet aujourd'hui ressemble souvent moins à l'exploration d'un vaste espace ouvert qu'à la traversée d'une série de portails et de points de contrôle. Chaque site Web que vous visitez, chaque service que vous utilisez, recueille constamment des informations sur vous – et l'un des éléments de données les plus fondamentaux qu'ils voient est votre adresse IP.

Pensez à votre adresse IP comme à votre adresse personnelle en ligne. Elle indique aux sites Web approximativement où vous vous trouvez et les aide à renvoyer des données à votre appareil. Mais cela signifie également que votre activité en ligne peut être facilement suivie, liée et même restreinte en fonction de votre emplacement ou de votre comportement passé.

Pour une navigation de base, cela peut ne pas être un gros problème. Mais que faire si vous avez besoin de plus de contrôle sur votre identité en ligne ? Que faire si vous souhaitez accéder à du contenu non disponible dans votre région, améliorer votre confidentialité ou gérer plusieurs comptes en ligne sans qu'ils soient liés entre eux ?

C'est là que les proxys entrent en jeu. Si vous commencez tout juste à explorer comment obtenir plus de contrôle et de confidentialité en ligne, comprendre les proxys est une première étape cruciale.

Dans ce guide, nous allons détailler tout ce qu'un débutant doit savoir sur les serveurs proxy.

Qu'est-ce qu'un Serveur Proxy Exactement ? (L'« Intermédiaire »)

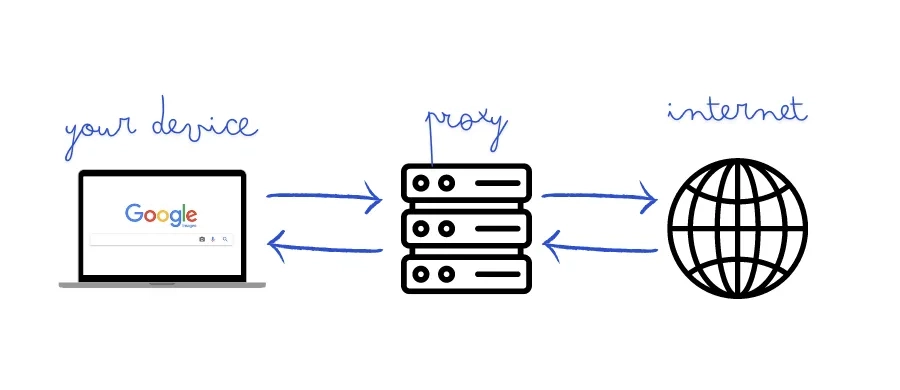

Au fond, un serveur proxy agit comme un intermédiaire entre votre appareil (ordinateur, téléphone, etc.) et Internet. Lorsque vous utilisez un proxy, votre demande de visite d'un site Web ne va pas directement de votre appareil au site Web. Au lieu de cela, cela se passe comme ceci :

- Vous envoyez votre demande (par exemple, « charger google.com ») au serveur proxy.

- Le serveur proxy reçoit votre demande.

- Le serveur proxy envoie ensuite cette demande depuis sa propre adresse IP à google.com.

- Google.com voit la demande provenant de l'adresse IP du serveur proxy, et non de la vôtre.

- Google.com renvoie les données demandées au serveur proxy.

- Le serveur proxy renvoie les données à votre appareil.

Diagramme : Un serveur proxy agit comme un intermédiaire entre votre appareil et Internet.

Essentiellement, le site Web que vous visitez ne voit que l'adresse IP du serveur proxy, masquant ou modifiant ainsi efficacement votre adresse IP d'origine.

Pourquoi avez-vous besoin d'un Proxy dans le Monde en Ligne d'Aujourd'hui

Changer votre adresse IP peut sembler simple, mais cela ouvre un monde de possibilités pour contrôler votre présence en ligne :

- Anonymat et Confidentialité en Ligne Améliorés : En masquant votre véritable adresse IP, il devient beaucoup plus difficile pour les sites Web et les annonceurs de suivre votre activité sur différents sites et de créer un profil sur vous en fonction de l'emplacement de votre réseau.

- Accès au Contenu Géo-Restreint : Certains sites Web, services de streaming ou contenus en ligne ne sont disponibles que pour les personnes se trouvant dans des pays ou régions spécifiques. L'utilisation d'un proxy avec une adresse IP dans l'emplacement requis vous permet de contourner ces restrictions géographiques.

- Couche de Sécurité de Base : Les proxys peuvent ajouter une couche de sécurité de base en filtrant certains trafics malveillants ou en agissant comme un tampon entre votre appareil et Internet ouvert.

- Gestion de Plusieurs Comptes en Ligne (Le Pont vers Votre Produit) : Expliquez que de nombreuses plateformes en ligne (médias sociaux, e-commerce, réseaux publicitaires) essaient de détecter si une personne contrôle plusieurs comptes, souvent en regardant l'adresse IP. L'utilisation d'une seule adresse IP pour plusieurs comptes est un signal d'alarme majeur. C'est le lien crucial.

Comprendre les Différents Types de Proxys

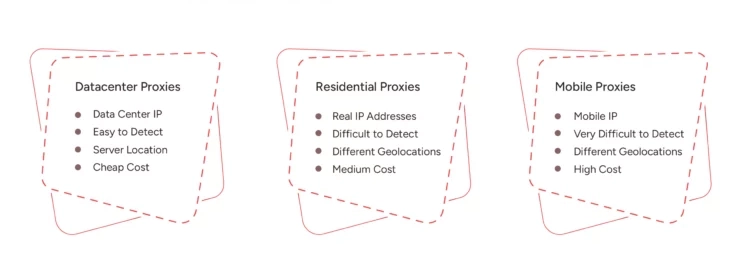

Tous les proxys ne sont pas créés égaux. Ils diffèrent en fonction de leur origine, de la manière dont ils sont utilisés et de leur niveau d'anonymat. Voici les principaux types que vous rencontrerez :

| Type | Source de l'Adresse IP | Avantages | Inconvénients | Idéal Pour |

|---|---|---|---|---|

| Proxys de Centre de Données | Serveurs situés dans des centres de données | Très rapides, Généralement moins chers | Peuvent être facilement détectés comme proxys, Non associés à de vrais utilisateurs | Scraping de données publiques non sensibles, Tâches simples à haut volume |

| Proxys Résidentiels | Adresses IP réelles d'utilisateurs Internet domestiques/mobiles | Très difficiles à détecter comme proxys, Apparaissent comme des utilisateurs réguliers, Haute confiance | Plus lents que les proxys de centre de données, Plus chers que les proxys de centre de données | Gestion de comptes sensibles (médias sociaux, e-commerce), Accès à des sites stricts, Ciblage géographique |

| Proxys Mobiles | Adresses IP d'opérateurs de réseaux mobiles (3G/4G/5G) | Niveau de confiance le plus élevé, Les IP sont souvent dynamiques (changent fréquemment) | Les plus chers, La vitesse dépend de la qualité du réseau mobile | Gestion de comptes très sensibles, Tâches spécifiques aux mobiles, Activités nécessitant l'anonymat le plus élevé |

Différents types de proxys offrent des niveaux variables de vitesse, de coût et d'anonymat.

Proxys Statiques vs. Rotatifs

- Statiques : Vous obtenez une adresse IP fixe qui не change pas. Idéal pour maintenir un « emplacement » cohérent pour une tâche или un compte spécifique.

- Rotatifs : Vous avez accès à un pool d'adresses IP, et le proxy vous attribue automatiquement une nouvelle adresse IP à intervalles réguliers ou à chaque nouvelle demande de connexion. Excellent pour le scraping ou les tâches où vous devez distribuer rapidement les demandes sur de nombreuses adresses IP pour éviter d'être bloqué.

HTTP/HTTPS vs. SOCKS

- HTTP/HTTPS : Conçus pour le trafic Web. Les proxys HTTPS peuvent gérer les connexions chiffrées.

- SOCKS (SOCKS4/SOCKS5) : Plus polyvalents. Peuvent gérer divers types de trafic Internet, pas seulement la navigation Web. SOCKS5 est le plus courant et prend en charge l'authentification et IPv6. Pour une utilisation générale et une flexibilité, SOCKS5 est souvent préféré.

Proxy vs. VPN : Quelle est la Différence ?

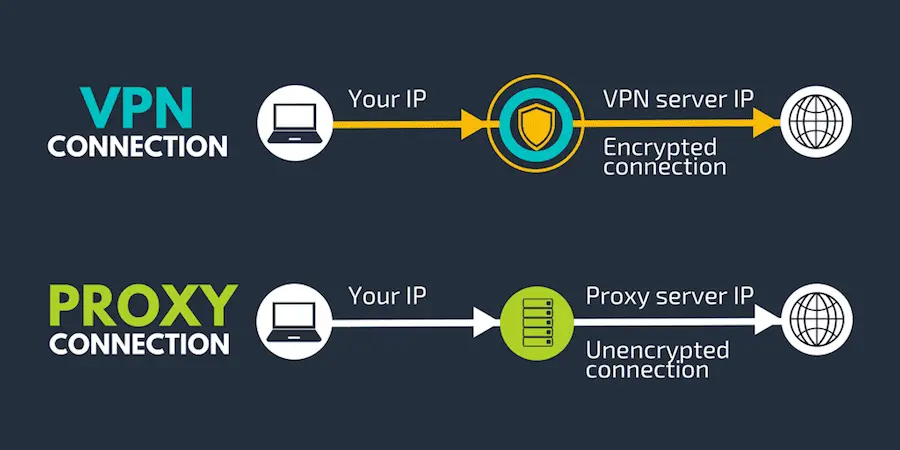

Les débutants confondent souvent les proxys et les VPN (Réseaux Privés Virtuels). Bien que les deux acheminent votre trafic via un autre serveur et modifient votre adresse IP visible, ils fonctionnent à des niveaux différents :

- Proxy : Fonctionne généralement au niveau de l'application (par exemple, uniquement votre navigateur Web или une application spécifique). Il modifie votre adresse IP pour le trafic de cette application spécifique. Il ne chiffre généralement pas votre connexion par défaut (bien que les proxys HTTPS gèrent le trafic déjà chiffré).

- VPN : Fonctionne au niveau du système d'exploitation, créant un tunnel sécurisé et chiffré pour tout votre trafic Internet depuis votre appareil. Il modifie votre adresse IP pour tout ce qui est connecté via le VPN et ajoute une solide couche de sécurité/chiffrement à l'ensemble de votre connexion.

Le proxy modifie l'IP pour des applications spécifiques ; le VPN modifie l'IP et chiffre tout le trafic.

Pour les tâches nécessitant la gestion de plusieurs identités en ligne indépendantes (comme le multi-comptes), les proxys sont souvent préférés car vous pouvez attribuer un proxy différent à chaque compte/profil de navigateur distinct, ce qui est plus difficile ou impossible à faire avec une seule connexion VPN couvrant l'ensemble de votre appareil.

La Limitation : Pourquoi un Simple Proxy ne Suffit Pas Toujours

Vous avez votre proxy, votre adresse IP est masquée... tout va bien, n'est-ce pas ? Pas tout à fait.

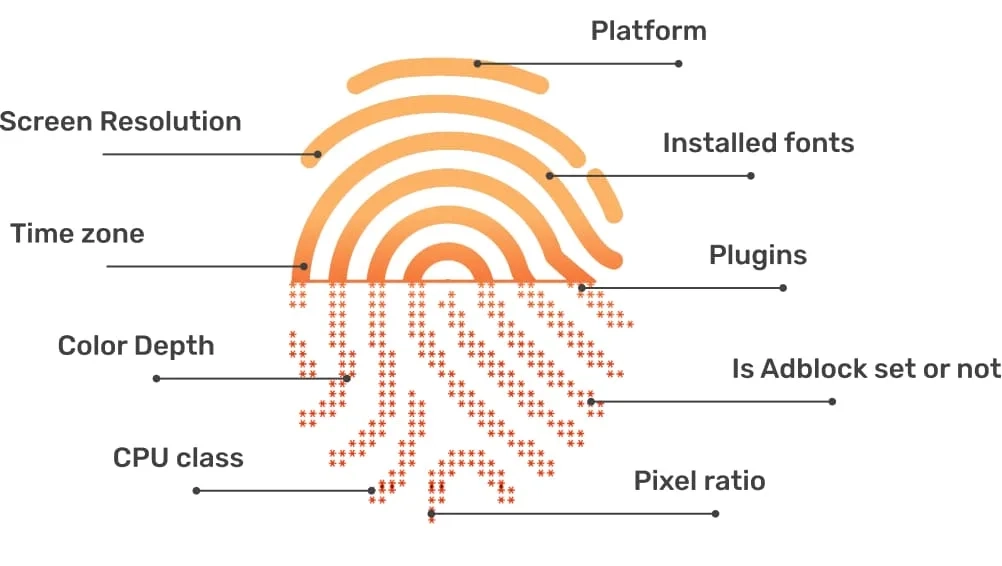

Bien que le changement de votre adresse IP soit essentiel, les sites Web modernes et les systèmes de suivi avancés examinent bien plus que votre simple adresse IP pour vous identifier. Ils collectent également des données sur les paramètres de votre navigateur et de votre appareil, créant ce que l'on appelle une « empreinte digitale de navigateur » (browser fingerprint).

Votre empreinte digitale de navigateur comprend des détails tels que :

- Votre User Agent (type de navigateur, version, SE)

- Polices installées

- Résolution de l'écran

- Empreinte Canvas (comment votre navigateur restitue les graphiques)

- Empreinte WebGL

- Détails matériels (comme la carte graphique)

- Liste des plugins du navigateur (bien que moins courante maintenant)

- Paramètres de langue

- Statut Do Not Track

Si vous essayez de gérer plusieurs comptes en utilisant uniquement un navigateur standard, même si vous changez de proxy pour chaque compte, votre empreinte digitale de navigateur sous-jacente reste la même. Pour un site Web sophistiqué, cela ressemblera à plusieurs « personnes » différentes utilisant toutes exactement le même type d'ordinateur et de navigateur de la même manière, se connectant simplement depuis des emplacements (IP) différents. C'est un signal d'alarme massif et peut toujours conduire à la détection, à la liaison de comptes ou à des blocages.

Les sites Web collectent de nombreux points de données au-delà de votre IP pour créer une empreinte digitale de navigateur unique.

Passer l'Anonymat au Niveau Supérieur : Introduction aux Navigateurs Antidétection

C'est là que les Navigateurs Antidétection entrent en jeu, et pourquoi ils sont le partenaire essentiel des proxys lorsque vous avez besoin d'un contrôle et d'un anonymat en ligne sérieux, en particulier pour le multi-comptes.

Un navigateur antidétection est un outil spécialisé conçu pour créer et gérer plusieurs profils de navigateur complètement indépendants. Chaque profil au sein d'un navigateur antidétection est conçu pour avoir une empreinte digitale de navigateur unique, cohérente et d'apparence naturelle.

Pensez-y comme ceci : Alors qu'un proxy donne à chacune de vos identités en ligne une adresse postale différente (IP), un navigateur antidétection donne à chaque identité un ensemble unique de caractéristiques physiques (l'empreinte digitale du navigateur) – des vêtements différents, une écriture différente, des manières légèrement différentes.

La Synergie : Proxys + Navigateur Antidétection = Véritable Indépendance

Voici le point clé : Pour une gestion puissante et fiable de l'identité en ligne, vous avez besoin des deux :

- Une adresse IP unique pour chaque profil (fournie par le proxy).

- Une empreinte digitale de navigateur unique et cohérente pour chaque profil (fournie par le navigateur antidétection).

La combinaison de proxys et d'un navigateur antidétection crée des identités en ligne véritablement indépendantes.

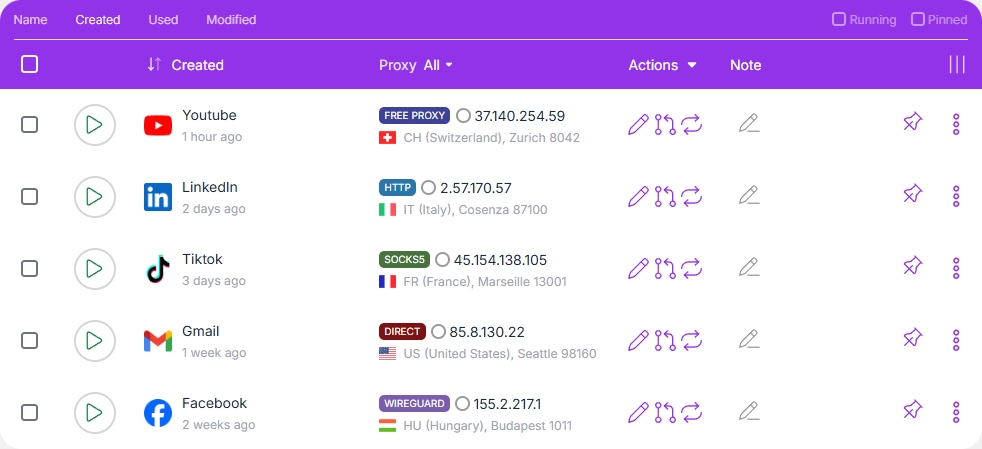

Un navigateur antidétection comme WhoLogin rend la gestion de cette combinaison incroyablement simple. Au lieu de configurer manuellement les paramètres réseau chaque fois que vous changez de compte ou d'utiliser des outils tiers maladroits, vous pouvez :

- Créer un nouveau profil de navigateur pour chaque identité en ligne.

- Attribuer un proxy spécifique (Centre de Données, Résidentiel, Mobile) directement à ce profil dans les paramètres du navigateur.

- Le navigateur gère automatiquement l'attribution à ce profil d'une empreinte digitale unique et convaincante.

- Lorsque vous ouvrez ce profil, il utilise automatiquement le proxy attribué et son empreinte digitale unique, créant une session en ligne entièrement isolée et distincte.

Cette intégration transparente explique pourquoi les navigateurs antidétection sont des outils indispensables pour quiconque prend au sérieux la confidentialité en ligne, la sécurité, le data scraping ou la gestion efficace et sûre de plusieurs comptes.

Conclusion : Les Proxys ne sont qu'un Début

Comprendre les proxys est une étape fondamentale pour prendre le contrôle de votre présence en ligne. Ce sont des outils puissants pour masquer votre adresse IP, accéder à du contenu restreint et former la couche réseau pour la gestion de plusieurs identités en ligne.

Cependant, à mesure que le suivi en ligne devient plus sophistiqué, se fier uniquement aux proxys est souvent insuffisant. La combinaison de la puissance de masquage d'IP des proxys avec la gestion unique des empreintes digitales de navigateur d'un navigateur antidétection comme WhoLogin fournit la solution complète nécessaire pour un véritable anonymat en ligne, la sécurité et une gestion réussie de plusieurs comptes.

Prêt à découvrir la puissance de profils en ligne véritablement indépendants ?

WhoLogin – Essayez gratuitement

Explorez comment WhoLogin simplifie la gestion des proxys et débloque des capacités en ligne avancées !